-

安全产品

-

安全产品

为政企客户提供新一代的云安全产品,覆盖云基础设施安全、云网络安全、云数据安全等众多领域。购买咨询:400-800-0789转1 售后服务:400-800-0789转2

-

为您推荐

免费试用专区 多款云安全产品 免费试用

-

-

安全服务

-

安全服务

数百人专业安全团队,为100+国家重大活动提供安保服务支撑,全部实现安全0事故。 了解全部安全服务 >购买咨询:400-800-0789转1 售后服务:400-800-0789转2

-

安全评估类服务

-

安全托管类服务

-

安全运营保障类服务

-

安全咨询类服务

-

安全培训类服务

-

-

解决方案

-

解决方案

面向政府、金融、运营商、大型企业、互联网、医疗机构等行业提供专业的云安全解决方案。购买咨询:400-800-0789转1 售后服务:400-800-0789转2

-

-

青藤智库

-

青藤智库

网络安全智库,分析和研究安全技术和行业发展趋势,为网络安全人员提供全面的网络安全洞察。

-

-

资源中心

-

了解青藤

-

了解青藤

青藤深耕云安全领域,以“让安全之光照亮数字世界的每一个角落”为使命,坚持“技术创新,科技报国”,为数字中国、网络强国事业发展做贡献。

-

青藤云安全:2018年最弱密码公布,你用过几个?

2019-04-02

因为安全配置不当导致的安全问题,对主机的安全也造成了较大的影响,其中弱密码最不容忽视。定期检测并修改弱密码能有效地减少安全风险。

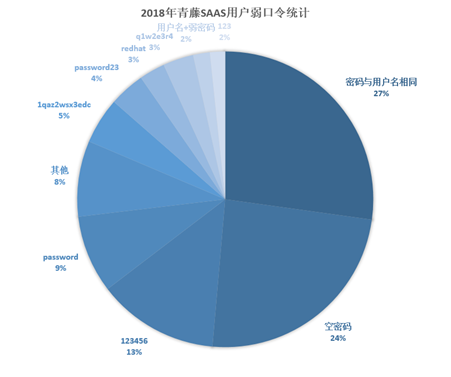

2018年10大企业弱密码统计

2018年,基于青藤云安全SaaS用户弱口令情况进行了梳理统计,分析发现空密码和密码与用户名相同的弱口令占据大多数,123456和password成为最常使用的弱密码,键盘临近字符组合、顺序字符组合类的组合弱密码也成为经常使用的弱密码,TOP10如下:密码与用户名相同

1.密码与用户名相同

2.空密码

3.123456

4.password

5.1qaz2wsx3edc

6.password123

7.q1w2e3r4

8.redhat

9.用户名+弱密码

10.123

2018年青藤云安全SaaS用户弱口令统计

2018年10大个人用户弱口令

每年,SplashData会评估数百万泄漏的密码,以确定本年度用户最常使用的密码。研究人员分析了互联网上泄漏的超过500万个密码,发现计算机用户仍然在使用可预测的、易猜解的密码。

分析发现123456和password继续保持最常使用弱密码的第1和第2名,有3%的用户使用过123456这个最弱密码。

以下是SplashData公布的2018年弱密码排行榜中TOP 10:

1.123456

2.password

3.123456789

4.12345678

5.12345

6.111111

7.1234567

8.sunshine

9.qwerty

10.iloveyou

据统计,用户常用的“弱密码”主要包括简单数字组合、顺序字符组合、临近字符组合以及特殊含义组合等四大类别。如果系统帐号或其他网络帐号采用上述“弱密码”,很容易被黑客利用密码字典自动“蒙中”,从而造成个人隐私信息泄漏甚至财产损失。

建议用户通过以下方式来增强上网的安全性:

1.使用12位以上的字母组合或多种类型组合的密码。

2.每个平台使用不同的密码,这样如果黑客获取其中一个平台的密码,也无法用来登陆其它的平台。

3.使用密码管理器来组织密码,生成安全随机的密码,自动登陆网站来保护数字资产和个人身份。

攻击者如何制定针对特定企业的弱口令字典

随着企业信息化进程不断深入,企业的业务系统变得越来越多,帐号弱口令问题变得日益突出。弱口令是安全运维的核心问题,例如,很少有运维人员会为每台主机设置不同的密码,常常是因为一台主机存在弱口令被攻陷,就导致整个内网服务器沦陷。

为了方便管理和记忆,员工的用户名通常是自己的拼音,事先清楚某公司的用户名规则,会使得暴破的准确性和效率更高。运维人员使用自身姓名相关拼音作为口令会导致攻击者在进行暴破时具有极高的针对性。

攻击者针对邮件账号通过 SMTP 和 POP3 协议进行大量频繁的账号认证尝试,以海量密码字典枚举的方式暴力破解那些设置简单、较为常用且字数短少的弱密码。通过拿下某个员工的邮箱或oa账号后,将其中的通讯录导出来。针对特定的用户名、公司、系统生成特定的弱口令字典。

结合近年来一些与运维相关的信息泄漏事件来看,大多数都是运维人员不小心把帐号密码上传到网上,如github(代码泄漏)、blog(敏感信息截图),还有一些被攻击情况,是因为企业数据库被拖库、企业帐号弱密码及配置规律性密码、各种被钓鱼等。

技术上只需要设置足够长、足够复杂,且不重复的密码,即可大大提高安全性。但在企业环境中,尤其是用户量众多的情况下,密码策略的执行往往上升到管理问题。大量用户可能采用看似复杂,实则很有规律的密码来执行密码策略。如公司名全拼@年份,并且极易发展为全体员工同设一个相同密码,甚至出现把密码贴在显示器上等不规范的行为。

作为IT运维人员,保持密码的长度和复杂度是很有必要的。此外也可以尝试密码管理软件,但需要保证软件本身的安全。对于企业来说,技术上通过AD域组策略(Windows)、pam(Linux)等强制密码策略来保证密码安全性。此外加强信息安全意识的培养也是重要的环节。在很多情况下,我们不缺乏保证安全的方案,而是缺乏警惕性和对风险的重视。