青藤深睿产品手册

主机安全

产品手册

发布日期:2025-04-03

在网络安全行业里,最可怕的莫过于“未知威胁”的破坏:

· 我们不知道入侵什么时候发生

· 不知道会以怎样的方式发生

· 也不知道会面临一个怎样的结果

· 所以我们对未知充满了恐惧

对此,安全从业者也想了很多办法……

· 采集了WAF、IDS/IPS、审计、终端防病毒等

· 集成了云上的超大信誉库

· 也订阅了各大厂商的威胁情报

· 可视化十分出色

· 大数据查询都是毫秒级的反应

· 提供无穷无尽的关联和钻取能力

但对于未知威胁依然不知从何下手。

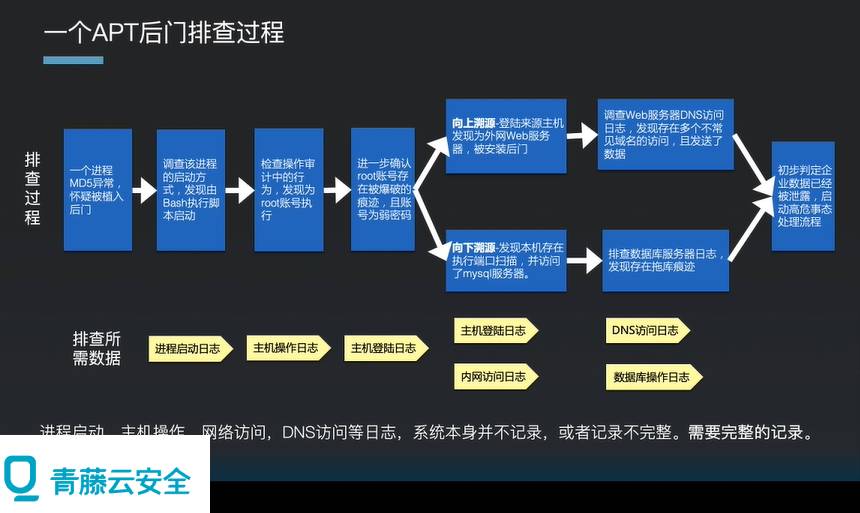

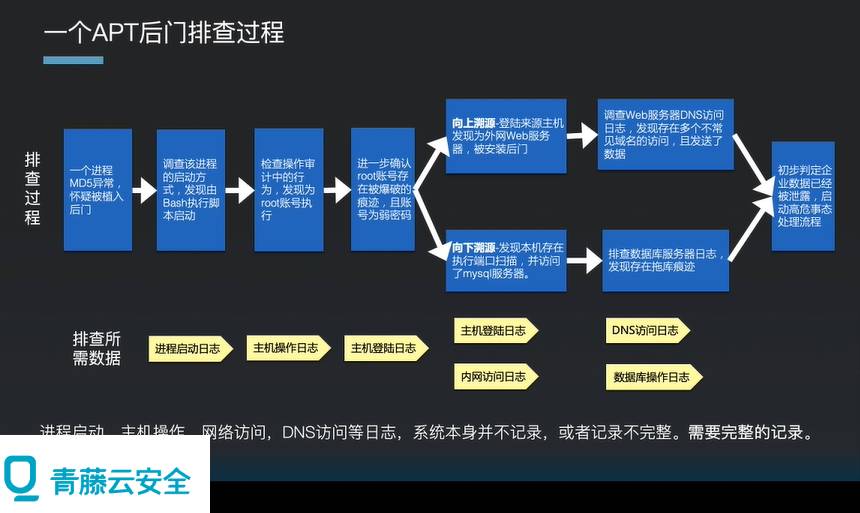

如果用有限的认知、有限的资源、有限的时间去对抗无限的对手和无限的可能,将永远落后一步。但只要是一次成功的入侵,一定有蛛丝马迹留下。如果发现一个异常,无论是恶意域名或疑似木马,还是疑似盗取数据的行为,那么你就有了一个起始点,也许这时候你并不知道面对的是什么样的威胁,或者根本就不是威胁,但至少是个线索。

通过持续、实时的监控和分析“工作负载”上指标的变化,通过关系,行为特征透过表象抓住本质,我们可以有效检测未知手段的入侵。

7*24小时安全监控

7*24小时安全监控

全天候专业售后服务

全天候专业售后服务

全新产品技术文档

全新产品技术文档

技术专家服务

技术专家服务