-

安全产品

-

安全产品为客户提供先进、创新、有效的云安全产品,覆盖云基础设施安全、云应用安全、云数据安全、云流量安全等众多领域。 查看全部安全产品购买咨询:400-800-0789转1 售后服务:400-800-0789转2

安全产品为客户提供先进、创新、有效的云安全产品,覆盖云基础设施安全、云应用安全、云数据安全、云流量安全等众多领域。 查看全部安全产品购买咨询:400-800-0789转1 售后服务:400-800-0789转2

-

为您推荐免费试用专区 多款云安全产品 免费试用

-

-

安全服务

-

安全服务数百人专业安全团队,为100+国家重大活动提供安保服务支撑,全部实现安全0事故。 查看全部安全服务购买咨询:400-800-0789转1 售后服务:400-800-0789转2

安全服务数百人专业安全团队,为100+国家重大活动提供安保服务支撑,全部实现安全0事故。 查看全部安全服务购买咨询:400-800-0789转1 售后服务:400-800-0789转2

-

安全托管类服务

-

安全运营保障类服务

-

安全咨询类服务

-

-

解决方案

-

解决方案面向政府、金融、运营商、大型企业、互联网、医疗机构等行业提供专业的云安全解决方案。购买咨询:400-800-0789转1 售后服务:400-800-0789转2

解决方案面向政府、金融、运营商、大型企业、互联网、医疗机构等行业提供专业的云安全解决方案。购买咨询:400-800-0789转1 售后服务:400-800-0789转2

-

-

青藤智库

-

青藤智库网络安全智库,分析和研究安全技术和行业发展趋势,为网络安全人员提供全面的网络安全洞察。

青藤智库网络安全智库,分析和研究安全技术和行业发展趋势,为网络安全人员提供全面的网络安全洞察。

-

-

资源中心

-

合作伙伴

-

了解青藤

-

了解青藤作为中国云安全整体解决方案领军者,青藤聚焦于关键信息基础设施领域的云安全建设,坚持“技术创新,科技报国”的初心,为数字中国、网络强国事业发展做贡献。

了解青藤作为中国云安全整体解决方案领军者,青藤聚焦于关键信息基础设施领域的云安全建设,坚持“技术创新,科技报国”的初心,为数字中国、网络强国事业发展做贡献。

-

云原生安全,既要向左看,也要向右看

发布日期:2021-09-03

容器、微服务、DevOps、不可变的基础设施,以此为基础的云原生技术加快了业务响应速度,有效缩短了交付周期,降低了运维成本,成为企业的热门技术选择。

但与此同时也带来了新技术风险和新安全组织模式的双重挑战。为解决当下安全痛点,青藤推出“一二四”云原生安全体系,即一个体系、两个方向、四个环节,强调要将云原生安全作为一个整体来考虑,以DevOps流程为中心,让安全能力完全嵌入至整个云原生开发环节当中,做到“持续的安全”。

在开发阶段(Dev),要遵循“安全左移”原则,做到上线即安全;在运行阶段(Ops),要遵循“持续监控&响应”原则,做到完全自适应。

> 向左看 <

Dev阶段,安全左移,上线即安全

在开发阶段(Dev),通过早期定位和解决安全问题,减少攻击面和潜在的运行问题,做到“上线即安全”,而不是把安全问题都置于线上发布环境中去解决。在此阶段,要对基础镜像和业务镜像进行全面检查,比如病毒木马、Webshell、安全补丁、应用组件漏洞、Jar包漏洞等等,通过“准入”和“准出”进行精准地管控,并应用到Build、Test、Release、Deploy等多个流程中去。同时,通过集成安全检查能力和自动安全风险检测的能力,保护开发阶段的安全。

以Jenkins集成的镜像扫描为例,除了在镜像扫描工具中查看扫描结果外,对于开发人员而言,能在构建阶段的Jenkins工具中查看结果,提前得知所编译的镜像是否存在安全问题、能否通过安全检查等,对于运维人员而言,能清楚知道Harbor镜像仓库中存储的镜像是否存在安全问题,省去了每隔一段时间对镜像进行检查的操作,整体上提升了开发运营效率。

> 向右看 <

Ops阶段,持续监控&响应,完全自适应

针对运行阶段(Ops)的攻击行为防不胜防,不能站在边界防御的角度,试图用有限的时间、有限的认识和有限的资源去发现和阻止复杂多变的入侵行为。云原生的边界呈现模糊化、动态变化的特征,仅仅靠防御无法阻拦持续的APT攻击。

在这个阶段,要加强持续深入的认识能力,通过及时发现异常变化和入侵行为来预测威胁,对容器的工作负载(比如进程、网络的活动等)进行持续的监控、分析和响应,融合资产清点、微隔离、入侵检测、安全响应、溯源分析、威胁狩猎等安全能力,来完成预测、防御、检测、响应的安全闭环,做到“自适应安全”。 最后,在云原生安全落地的时候,需要完整的覆盖四个环节,安全开发、安全测试、安全管理、安全运营,向左从代码阶段开始确保安全,向右关注运行时的各类复杂风险,实现云原生安全的全生命周期管理。

除此之外,云原生技术框架又带来了哪些新改变?如何通过卡点对安全进行合理管控?如何做好全生命周期的安全防护?镜像扫描的安全检查有哪些规律?容器场景下,如何分析攻击行为?

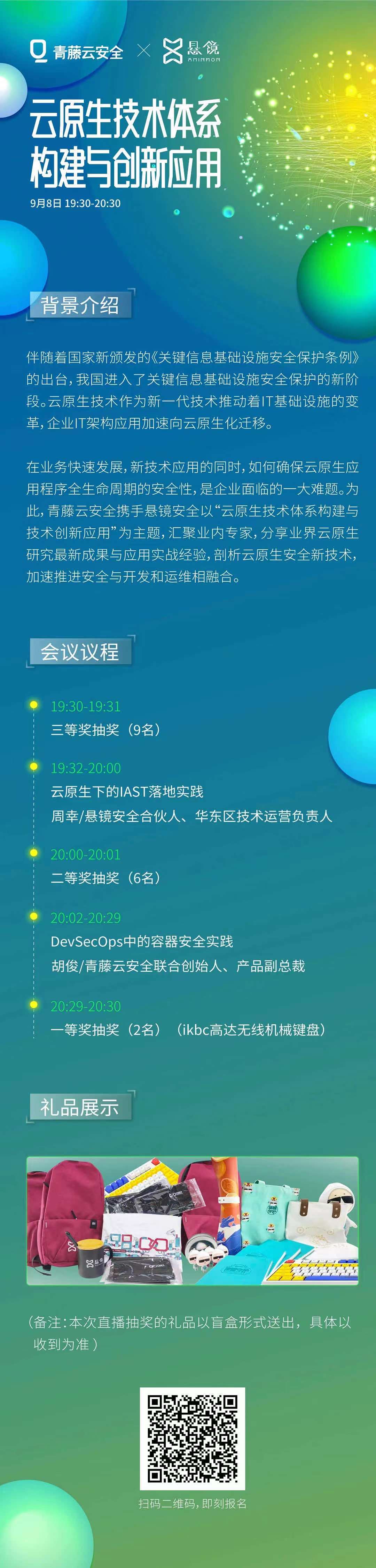

9月8日,青藤云安全将携手悬镜安全举办以“云原生技术体系构建与技术创新应用”为主题的线上论坛,汇聚业内专家,分享业界云原生研究最新成果与应用实战经验,剖析云原生安全新技术,加速推进安全与开发和运维相融合。

这场线上论坛面向所有行业客户开放报名,除了满满的云原生技术干货外,在直播的中间环节还穿插了有奖活动,敬请期待。9月8日,我们线上论坛见!

扫描下图二维码,立即报名!