模拟攻击是红队作战的一种模拟类型,可以根据威胁情报来模拟一个已知的威胁,确定红队将采取的行为。因此,模拟攻击与渗透测试及其他形式的红队活动是不一样的。

模拟攻击是通过构建场景来测试攻击者战术、技术和步骤的一个过程。红队基于已知场景,测试目标网络上的防御系统是如何对抗攻击的。ATT&CK是一个真实攻击知识库,所以可以很容易地将红队与ATT&CK关联起来。当然不同成熟度的组织机构会有不同情况的场景。

对处于Level 1阶段的小公司团队而言,即便没有成熟、完整的红队,也可以从模拟攻击中获益。例如,公司可以利用开源项目Atomic Red Team来检测那些映射到ATT&CK框架中的攻击技术和步骤。Atomic Red Team可用于测试特定的技术和步骤,以验证行为分析和检测功能是否如预期的那样有效。

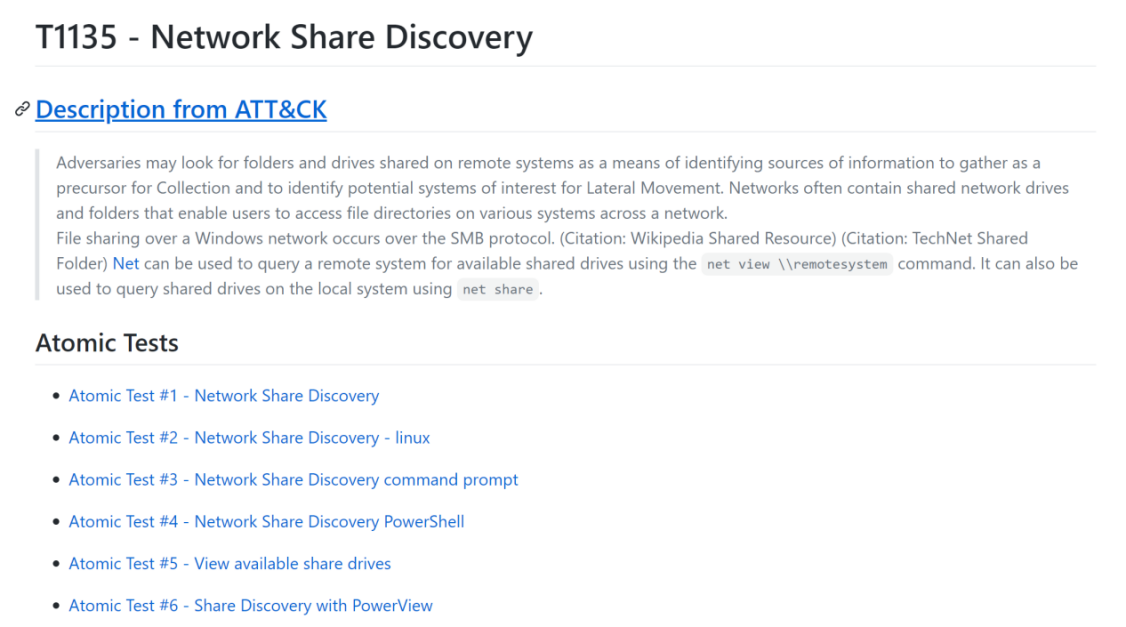

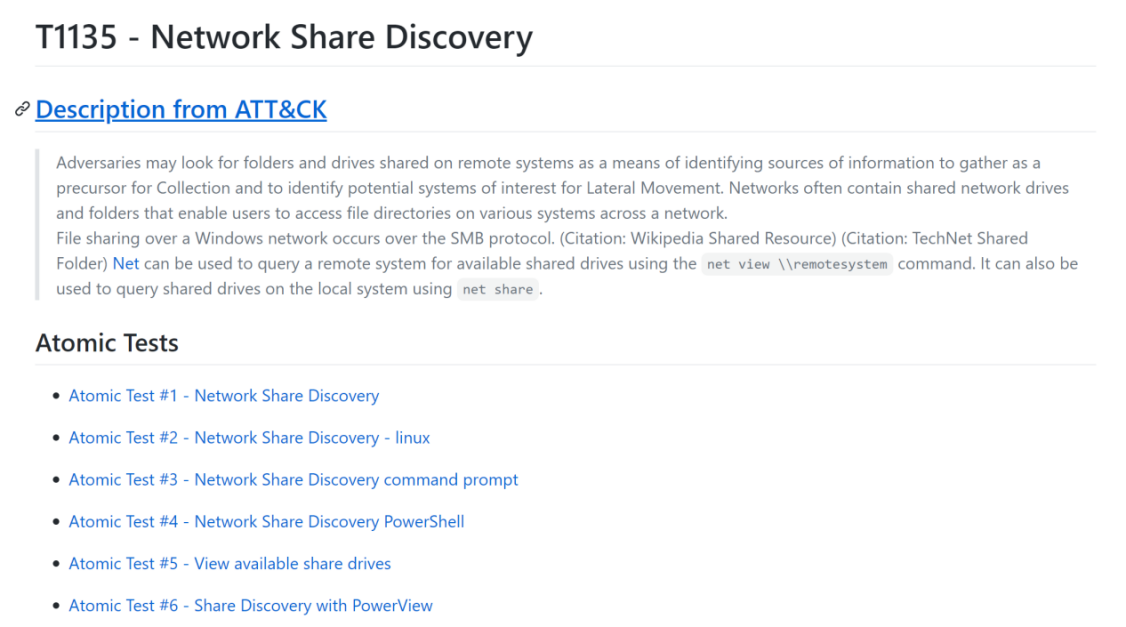

以T1135技术为例。在GitHub上搜索Atomic Red Team,打开项目后可以按编号找到该技术,看到关于该技术的介绍以及对攻击者不同攻击方式的复现。图1为T1135技术的页面展示,感兴趣的读者可以到GitHub页面查看详情。

图1 T1135的原子测试细节

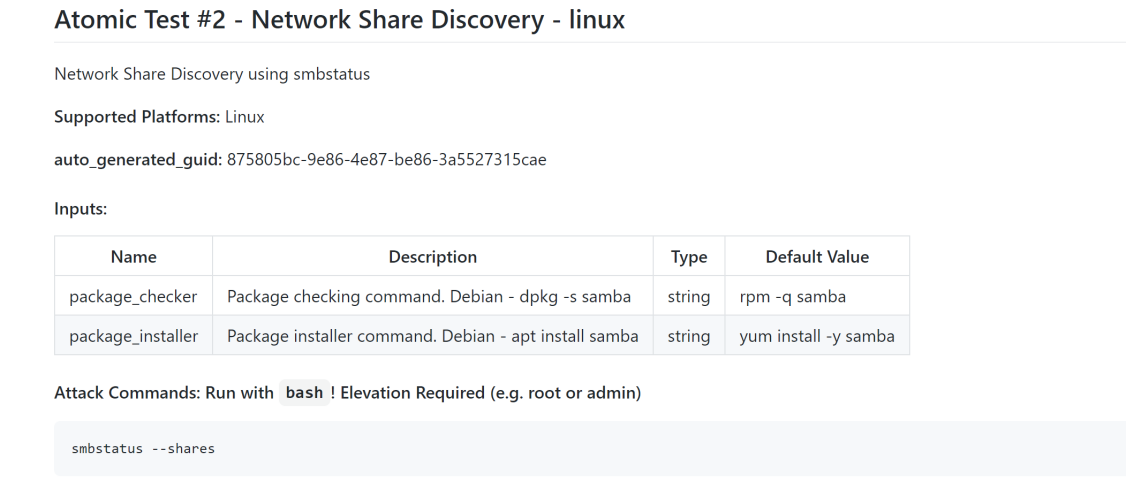

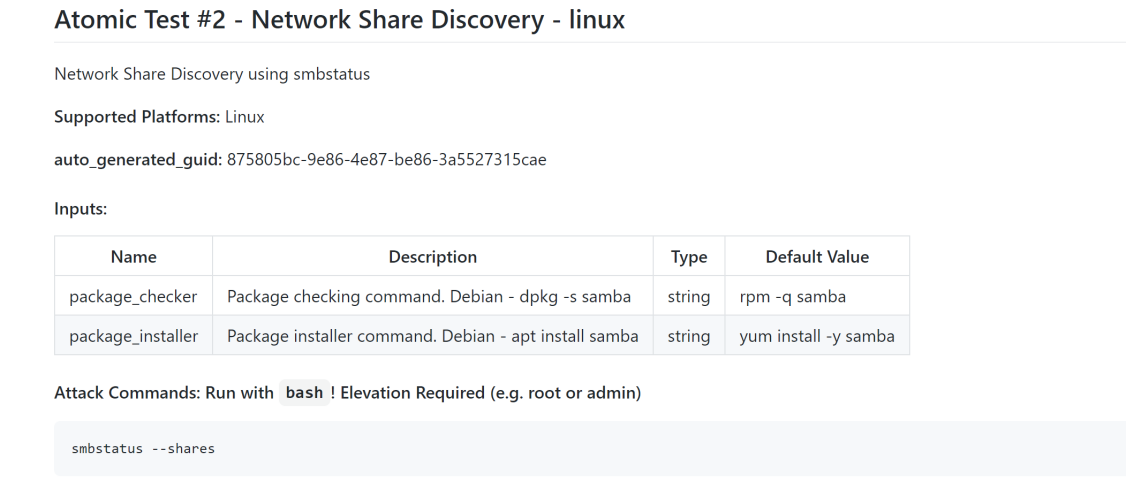

该页面有6个技术复现方案,下面我们选择原子测试2。图2为该原子测试的页面。测试时,只需打开命令提示符,复制并粘贴命令,添加计算机名,然后执行命令。

图2 T1135的原子测试2

通过执行测试,可以发现我们期望检测到的内容是否和我们实际检测到的内容一样。例如,我们在SIEM中设定了一个行为分析工具,一旦发现某个行为就会报警,如果在实际情况中没有报警,而且通过故障排除发现导出的主机日志不正确,那么可以进行修改,这样就可以提高下次应对真实攻击时的检测能力。

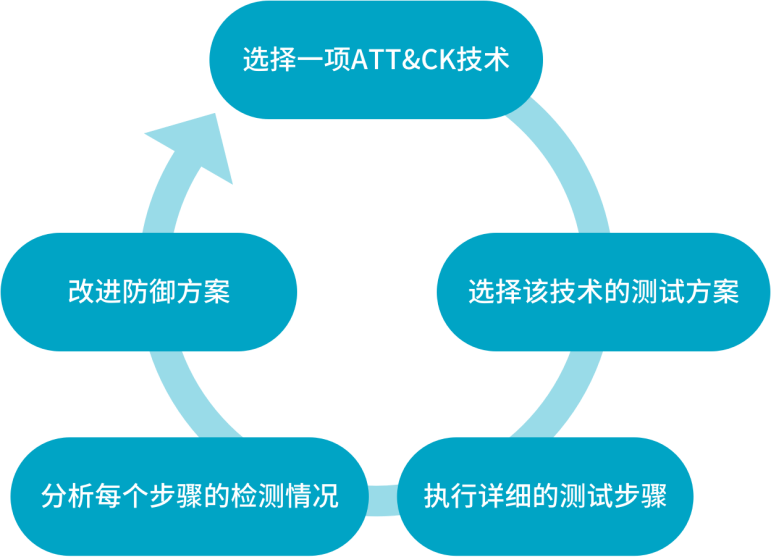

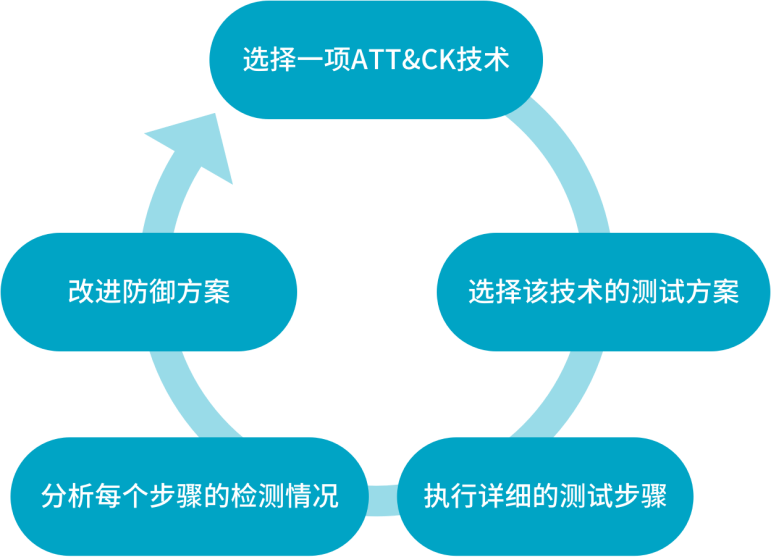

这样的测试有利于针对ATT&CK技术进行聚焦检测,扩大对ATT&CK框架中的技术覆盖。处于初级安全阶段的组织机构可以参考图3中的五个步骤进行检测。

图3 针对ATT&CK技术的五个检测步骤

已经拥有红队能力的组织机构,可以将ATT&CK集成到现有项目中,将红队使用的技术映射到ATT&CK框架中,这对于编写模拟攻击方案、制定缓解措施都有帮助。

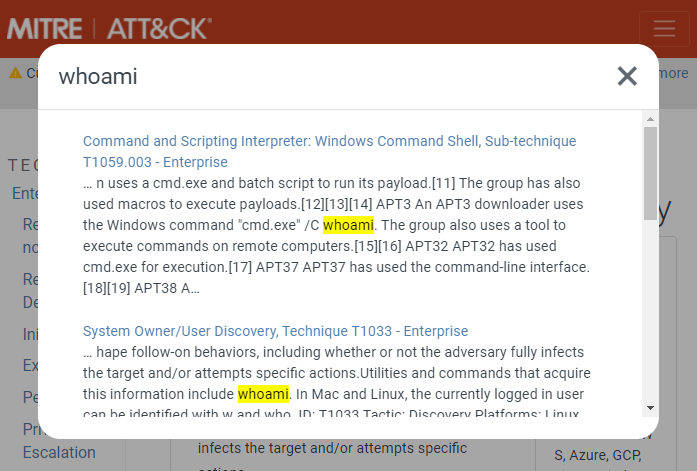

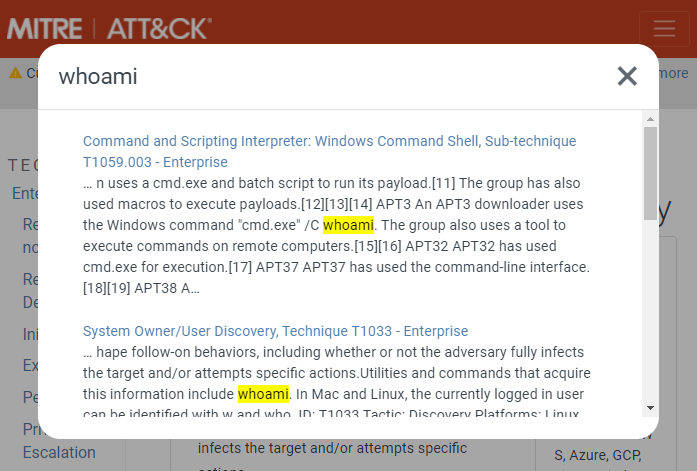

例如,如果红队模拟了whoami,通过在ATT&CK网站上搜索,就可以知道它可能应用了两种技术:T1059.003和T1033,如图4所示。

图4 通过命令搜索技术

当我们执行红队计划时,将其映射到ATT&CK带来的好处是,一旦我们执行了相关行动,后期只需将分析、检测和缓解措施映射回ATT&CK,即可基于一种通用语言实现红蓝队的交流。

对于Level 3级别的成熟组织机构,则可以和CTI团队一起制定基于特定攻击者的模拟攻击计划。这样可以更好地进行防御绕过测试,以及了解数据源方面的能力缺失。推荐用如图5所示5个步骤流程来创建一个模拟攻击计划。

图5 模拟攻击的流程

安全产品为客户提供先进、创新、有效的云安全产品,覆盖云基础设施安全、云应用安全、云数据安全、云流量安全等众多领域。 查看全部安全产品购买咨询:400-800-0789转1 售后服务:400-800-0789转2

安全产品为客户提供先进、创新、有效的云安全产品,覆盖云基础设施安全、云应用安全、云数据安全、云流量安全等众多领域。 查看全部安全产品购买咨询:400-800-0789转1 售后服务:400-800-0789转2

安全服务数百人专业安全团队,为100+国家重大活动提供安保服务支撑,全部实现安全0事故。 查看全部安全服务购买咨询:400-800-0789转1 售后服务:400-800-0789转2

安全服务数百人专业安全团队,为100+国家重大活动提供安保服务支撑,全部实现安全0事故。 查看全部安全服务购买咨询:400-800-0789转1 售后服务:400-800-0789转2 解决方案面向政府、金融、运营商、大型企业、互联网、医疗机构等行业提供专业的云安全解决方案。购买咨询:400-800-0789转1 售后服务:400-800-0789转2

解决方案面向政府、金融、运营商、大型企业、互联网、医疗机构等行业提供专业的云安全解决方案。购买咨询:400-800-0789转1 售后服务:400-800-0789转2 青藤智库网络安全智库,分析和研究安全技术和行业发展趋势,为网络安全人员提供全面的网络安全洞察。

青藤智库网络安全智库,分析和研究安全技术和行业发展趋势,为网络安全人员提供全面的网络安全洞察。 了解青藤作为中国云安全整体解决方案领军者,青藤聚焦于关键信息基础设施领域的云安全建设,坚持“技术创新,科技报国”的初心,为数字中国、网络强国事业发展做贡献。

了解青藤作为中国云安全整体解决方案领军者,青藤聚焦于关键信息基础设施领域的云安全建设,坚持“技术创新,科技报国”的初心,为数字中国、网络强国事业发展做贡献。