-

安全产品

-

安全产品为客户提供先进、创新、有效的云安全产品,覆盖云基础设施安全、云应用安全、云数据安全、云流量安全等众多领域。 查看全部安全产品购买咨询:400-800-0789转1 售后服务:400-800-0789转2

安全产品为客户提供先进、创新、有效的云安全产品,覆盖云基础设施安全、云应用安全、云数据安全、云流量安全等众多领域。 查看全部安全产品购买咨询:400-800-0789转1 售后服务:400-800-0789转2

-

为您推荐免费试用专区 多款云安全产品 免费试用

-

-

安全服务

-

安全服务数百人专业安全团队,为100+国家重大活动提供安保服务支撑,全部实现安全0事故。 查看全部安全服务购买咨询:400-800-0789转1 售后服务:400-800-0789转2

安全服务数百人专业安全团队,为100+国家重大活动提供安保服务支撑,全部实现安全0事故。 查看全部安全服务购买咨询:400-800-0789转1 售后服务:400-800-0789转2

-

安全托管类服务

-

安全运营保障类服务

-

安全咨询类服务

-

-

解决方案

-

解决方案面向政府、金融、运营商、大型企业、互联网、医疗机构等行业提供专业的云安全解决方案。购买咨询:400-800-0789转1 售后服务:400-800-0789转2

解决方案面向政府、金融、运营商、大型企业、互联网、医疗机构等行业提供专业的云安全解决方案。购买咨询:400-800-0789转1 售后服务:400-800-0789转2

-

-

青藤智库

-

青藤智库网络安全智库,分析和研究安全技术和行业发展趋势,为网络安全人员提供全面的网络安全洞察。

青藤智库网络安全智库,分析和研究安全技术和行业发展趋势,为网络安全人员提供全面的网络安全洞察。

-

-

资源中心

-

合作伙伴

-

了解青藤

-

了解青藤作为中国云安全整体解决方案领军者,青藤聚焦于关键信息基础设施领域的云安全建设,坚持“技术创新,科技报国”的初心,为数字中国、网络强国事业发展做贡献。

了解青藤作为中国云安全整体解决方案领军者,青藤聚焦于关键信息基础设施领域的云安全建设,坚持“技术创新,科技报国”的初心,为数字中国、网络强国事业发展做贡献。

-

主机入侵检测HIDS与网络入侵检测NIDS有何区别?如何选择适合的检测方案?

发布日期:2025-05-12

在数字化威胁愈演愈烈的背景下,企业安全防御需覆盖攻击链的每个环节。主机入侵检测(HIDS)与网络入侵检测(NIDS)作为两种主流技术,分别聚焦主机层与网络层,共同构建纵深防御体系。然而,两者在检测逻辑、覆盖范围、应用场景上存在显著差异。本文将从技术视角解析HIDS与NIDS的核心区别,并为企业提供适配自身业务的安全方案选择策略。

一、主机层(HIDS)与网络层(NIDS)的互补关系

主机入侵检测与网络入侵检测并非对立关系,而是协同互补的安全工具:

HIDS:以内核级探针为核心,直接监控主机内部的进程、文件、日志等行为,识别加密流量绕过边界后的攻击痕迹(如提权操作、内存马注入);

NIDS:通过分析网络流量包,检测跨主机的异常通信(如C2服务器连接、DDoS攻击流量)。

两者的结合可实现“从流量到主机”的全链路监控,例如NIDS发现某IP异常扫描后,HIDS可定位受影响主机并阻断恶意进程,形成闭环防护。

二、为何需要区分二者?

单纯依赖单一检测层可能导致安全盲区:

1. 网络层盲点

NIDS无法检测主机内部已解密的攻击行为(如勒索软件加密本地文件);

加密通信(HTTPS、SSH)可能绕过NIDS的流量特征分析。

2. 主机层局限

HIDS难以发现跨主机的横向渗透路径(如利用漏洞在多个主机间跳转);

缺乏全局视角,无法识别针对整个网络的大规模扫描攻击。

因此,区分HIDS与NIDS的作用范围,是构建无死角防御体系的前提。

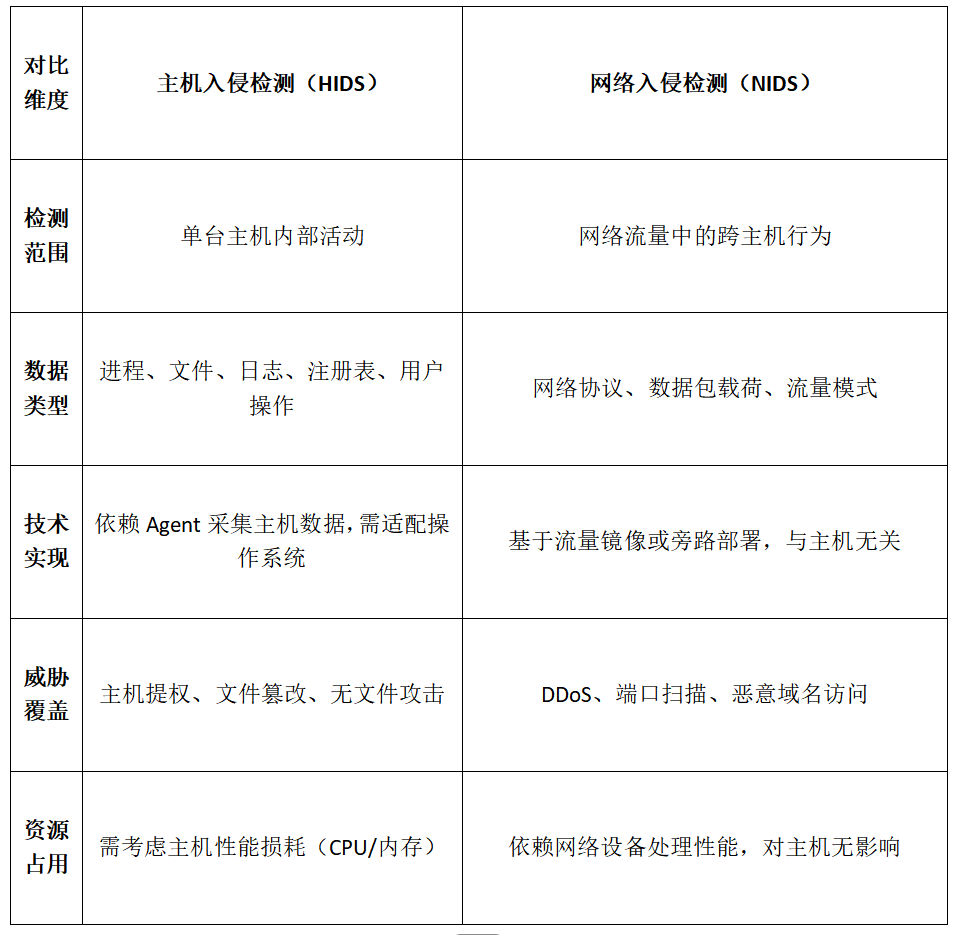

三、HIDS与NIDS的核心区别

从技术实现到威胁覆盖,主机入侵检测与网络入侵检测存在以下差异:

四、如何选择适合的检测方案?关键决策因素

企业需结合业务特性与安全目标,从以下维度决策:

1. 业务需求优先级

侧重主机安全:金融、医疗等数据敏感行业,需优先部署主机入侵检测,防止数据窃取与内部威胁;

侧重网络防护:电商、游戏等高并发业务,可强化NIDS应对CC攻击、API滥用等风险。

2. 环境复杂性

混合云/容器环境:主机入侵检测需支持跨平台部署(如Kubernetes节点监控);

网络架构分散:分支机构多、流量路径复杂时,NIDS需支持分布式流量分析。

3. 合规要求

等保2.0、GDPR等法规明确要求监控主机层操作日志,此时HIDS为必选项;

金融行业需同时满足主机入侵检测与网络流量审计的双重合规需求。

4. 现有安全架构

若已部署EDR或SIEM系统,可优先扩展主机入侵检测能力,实现日志聚合与自动化响应;

若缺乏流量分析能力,则需补充NIDS,并与防火墙联动阻断恶意IP。

实践建议:

分阶段部署:从核心业务主机试点HIDS,逐步覆盖全量资产;

动态调整策略:定期评估HIDS与NIDS的告警关联性,优化规则以减少误报;

能力融合:通过SOAR平台整合两者数据,实现跨层威胁狩猎。

总结:

主机入侵检测与网络入侵检测的协同,是企业应对立体化攻击的关键。HIDS聚焦主机内部活动的“微观风险”,NIDS把控网络流量的“宏观态势”,两者结合可覆盖从初始入侵到横向移动的攻击全生命周期。未来,随着零信任架构的普及,主机入侵检测将进一步与身份认证、微隔离等技术融合,推动安全防御从被动响应向主动免疫演进。

青藤万相·主机自适应安全平台——通过对主机信息和行为进行持续监控和细粒度分析,快速精准地发现安全威胁和入侵事件,并提供灵活高效的问题解决能力,为用户提供下一代安全检测和响应能力。